Cyber Threat Intelligence

Affidati al nostro approccio strutturato per gestire le attività di Cyber Threat Intelligence per ridurre i rischi e rendere più efficiente la capacità di risposta alle minacce emergenti.

Cosa è la Cyber Threat Intelligence

La Cyber Threat Intelligence (CTI) è la raccolta e l’applicazione delle informazioni più pertinenti e tempestive per rilevare e rispondere alle minacce alla sicurezza informatica.

La CTI fornisce approfondimenti su minacce in corso ed emergenti, oltre che tattiche, tecniche e procedure (TTP) degli avversari e le vulnerabilità nei loro sistemi.

I nostri servizi

I nostri servizi di CTI vengono personalizzati in base alle necessità dell’organizzazione con l’obiettivo di rilevare e rispondere alle minacce alla sicurezza informatica.

Come operiamo

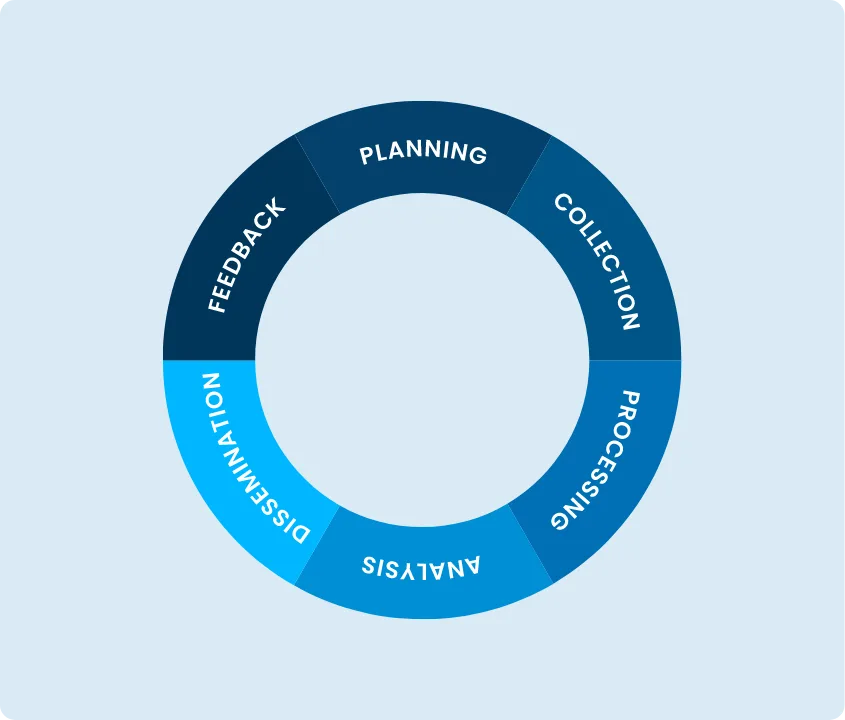

I servizi di Cyber Threat Intelligence seguono un ciclo per garantire miglioramenti e adattamenti continui attingendo a più fonti per ottenere una visione completa e approfondita delle minacce.

Seguiamo le 6 fasi del ciclo CTI

Le operazioni di CTI seguono un processo ciclico a sei fasi che trasforma i dati grezzi in informazioni strategiche per l’organizzazione.

- Planning: stabilisce gli obiettivi e le priorità della raccolta dei dati.

- Collection: acquisisce dati da una varietà di fonti, interne ed esterne.

- Processing: filtra i dati e li formatta per l’analisi.

- Analysis: analizza e interpreta i dati elaborati per identificare minacce e rischi specifici.

- Dissemination: condivide informazioni e garantisce che le decisioni siano prese in base a informazioni aggiornate e attendibili.

- Feedback: valuta l’efficacia del processo, apportando miglioramenti e adattamenti continui.

Attingiamo alle fonti di Data Intelligence

I nostri servizi di CTI si avvalgono di fonti diverse, tra le quali:

- Fonti Aperte (OSINT)

- Fonti Tecniche

- Fonti Umane (HUMINT)

- Fonti Interne

- Fonti Commerciali

- Intelligence interna

- Dark Web

- Social media e servizi di messaggistica

I vantaggi

Scopri come possiamo aiutarti a rafforzare

la sicurezza delle tue applicazioni.

Contattaci oggi per ricevere un check gratuito di una applicazione